Видео и слайды мастер-класса про ИТ для бизнеса

- как правильно излагать мысли от сисадмина директору и наоборот?

- какие ИТ вопросы правильно задавать и кому?

- где можно и нужно экономить на ИТ, а где не стоит

- безопасность

- мониторинг

Чистый концентрат моего опыта управлением ИТ с точки зрения бизнеса и аутсорсинга ИТ-процессов.

Об этом и другом я рассказал на небольшом мастер-классе. Спасибо «Клубу деловых людей» за предоставленную возможность и Саше Пузько за помощь в съемке.

Слайды

[slideshare id=63841245&doc=2016-03-22-160708104224]

Видео

Chef recipe for nginx passenger install (ubuntu, debian) from repository

Here is my part of chef recipe for installing nginx + passenger 4.x module. This recipe depends on ‘nginx’, ‘apt’ recipes.

package ‘apt-transport-https’.

package ‘ca-certificates’

apt_repository «nginx-passenger» do

uri «https://oss-binaries.phusionpassenger.com/apt/passenger»

distribution node[‘lsb’][‘codename’]

components [«main»]

keyserver «keyserver.ubuntu.com»

key «561F9B9CAC40B2F7»

end

include_recipe ‘apt’ ## this will do apt-get update

package ‘nginx-extras’

package ‘passenger’

This will add repository, sign key and install passenger from phusion apt repository.

Ссылка дня для увлекающихся ITIL: Free ITIL Training

Не смотря на то, что все курсы на английском, достаточно много материала, включая ментальные карты здесь

Впечатления от посещения семинара по ITIL от Мук и HP

Cходил сегодня на ITIL семинар, очень понравилось!

Мой доклад на прошлой хабравстрече

На прошлой хабраконференции записали также и мой доклад об «ИТ аутсорсинге с поправкой на отечественного потребителя», однако видео, в виду слишком темного помещения и отсутствия дополнительного света вырезали, осталось только аудио.

Следующий мой доклад будет о цифровой телефонии на базе asterisk, на этот раз с видео.

Самый правильный редирект 301

Если вы мигрируете сайт на новый домен, и не хотите потерять SEO позиций, то важно сделать идеологически правильный редирект.

Делается он так:

Options +FollowSymLinks

RewriteEngine on

RewriteCond %{HTTP_HOST} !^newdomain\.com

RewriteRule ^(.*)$ http://www.newdomain.com/$1 [R=301,L]

Это можно прописать прямо в vhost секции для сайта, и даже не создавать домашние каталоги.

Что оставит работающими и старые ссылки на материалы, и переучит поисковики на новые URL.

Учет техники на предприятии

Вот, не смотря на интерфейс, разработанный, очевидно, программистом без участия дизайнера, сам по себе комплекс вполне заслуживает быть рассмотренным в качестве системы учета техники на предприятии.

Очевидные плюсы кандидата: понятность и простота использовавания, бесплатность и русифицированность.

По большому счету программа делает действия аналогичные Everest Audit (сейчас AiDA), но при этом не просит денег.

К слову, open source аналог данного комплекса, на который стоит посмотреть http://www.ocsinventory-ng.org/en/about/features/ocsng-glpi.html

Но с веб-интерфейсом там та же беда, что и у большинства open source продуктов, – дизайн выполенный программистом, как говорит г-н Умпутун, нарисованный чужими для хищников.

UPDATE: а вот простой и функциональный аналог AIDA с открытым кодом Aspia.

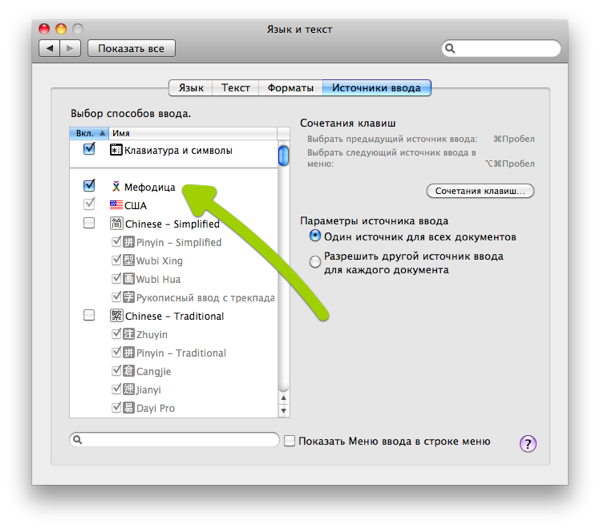

Переключение раскладки клавиатуры в Mac при помощи Caps Lock (aka Мефодица by Lebedev)

В молодости ваш покорный имел радость готовить FreeBSD и Linux, в котором переключение раскладки по Caps Lock было функцией нативной. Для windows тоже был хак от Марка Руссиновича.

Необходимость в данной манипуляции возникла по мере изучения редактора для трушных юниксоидов — Emacs, комбинации клавиш которого были все завязаны на клавишу Control, расположена которая была не в очень удобном месте. Как выяснилось, на то были свои исторические причины. И подавляющее большинство пользователей Emacs тут же меняли местами control и caps lock.

Долго я раздумавал, с какой стороны подойти к этой задаче в mac os, пока не наткнулся на заметку в стиле вопрос-ответ в уютной у Артемия. В его ответе прилагается ссылка на архив с Мефодица.bundle

http://www.tema.ru/jjj/mefoditsa.zip

файл необходимо после распаковки положить в /Library/Keyboard Layouts/ и в настройках языка выбрать «Мефодица». Выйти из учетной записи и снова войти.

Теперь можно переключать раскладки клавиатуры по caps lock, при чем индикатор будет сигнализировать о выбранном языке. Горит led — русский, не горит — английский.

Из замеченных особенностей — перемаплены цифровые клавиши на верхний регистр, например для точки и запятой необходимо нажать просто 6 или 7, если необходимо набрать цифры — делайте при помощи shift. Не менее интересно будет ознакомиться в Ководстве у Артемия и с историей проблемы русских знаков препинания при наборе.

Бандл использует свой механизм переключения, так что command + space можно отключить от переключения раскладок насовсем и использовать с удобством, например, в quicksilver.

UPDATE: Я привык и втянулся! Знаки препинания в нижнем регистре для русского языка это очень-очень правильно. Обнаружен огорчающй баг с iTerm2, но это, думаю, претензии к iTerm2.

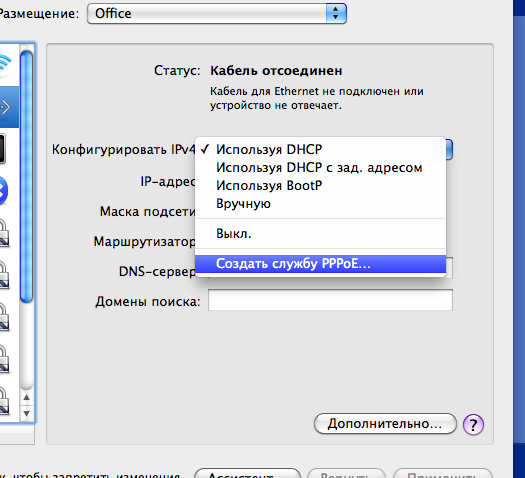

MAC OS X Leopard и баг с PPPoE через tagged VLAN 802.1Q

Достаточно, как казалось бы, обыкновенный сетап, подключение модемов через свитч с поддержкой 802.1Q, tagged VLAN создаваемый Mac OS X. Однако, PPPoE сессия через VLAN интерфейсы не поднимается (что вполне работает в Windows и Linux).

Но обо всем по порядку.

Есть модем от datagroup без PPPeE, статический IP, настроенный через tagged VLAN. И все работает, только вот медленно и канал довольно нестабильный.

Клиент подключается через Укртелеком, покупая ADSL модем. Подключение через PPPoE. Создаем новый tagged VLAN, настраиваем свитч, подключаем модем, настраиваем его в режим бриджа. И вот здесь начинается самое интересное.

PPPoE коннект попросту не проходит.

Сдуваем пыль с tcpdump и прослушиваем броадкасты:

tcpdump -n -e -i vlan2 ether host ff:ff:ff:ff:ff:ff

их нет!

tcpdump -n -e ether host ff:ff:ff:ff:ff:ff

а теперь есть, но идут они через другой интерфейc.

Для того что бы выбрать интерфейс, с которого будут исходить PPPoE PADI пакеты необходимо создать PPPoE правым кликом на интерфейсе,

Однако в нашем случае фокус в том, что при выборе интерфейсов vlan и клик на «создать службу PPPoE» ни к чему не приводят. При этом с физическими интерфейсами работает исключительно гладко.

Даже запуск вручную не приводит к позитивным результатам

pppd plugin PPPoE.ppp device vlan0 noauth defaultroute user username password pw

Описание бага на английском. Решения нет.

https://discussions.apple.com/thread/1706103?start=0&tstart=0

Теоретические выкладки про PPPoE

P.S. пришлось настраивать модем в режим роутера и делать к серверу DMZ, что считаю решением не самым лучшим.

P.P.S. как workaround возможна настройка без VLAN на полностью физическом интерфейсе, а локальную сеть завернуть в tagged vlan. Однако данное решение сопряжено с другого рода сложностями.

Zabbix freebsd program counter not available for this architecture

После обновления Zabbix на FreeBSD до 1.8.5 стал получать сообщения вроде этого:

Zabbix freebsd program counter not available for this architecture

и заббикс перестал стартовать.

Все дело оказалось в старой библиотеке net-snmp, которую необходимо обновить до 5.5, и уже затем пересобрать zabbix.

portupgrade net-snmp

cd /usr/ports/net-mgmt/zabbix-server

make deinstall

make reinstall

Как говорят наши пиндосские товарищи, works like a charm

Сбросить забытый пароль для sa на MSSQL 2000

Бывают в жизни ситуации, когда пароль от sa для MS SQL забыт, либо установлен неизвестным одмином, а доступ все же есть, но через доменный аккаунт.

Не отчаивайтесь, сбросить пароль можно довольно простым действием, зайти в Query Analyzer и запустить

sp_password @new = ‘will_never_forget_again’, @loginame = ‘sa’

и будет вам великое счастье.

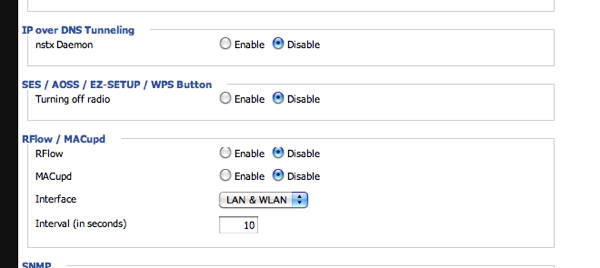

IP over DNS

Вот что обнаружено в прошивке dd-wrt на маршрутизаторе TP-Link TL-WR1043ND (IP over DNS Tunneling)

А это значит, что легким движением мыши вы можете включить аццкий функционал, позволяющий обходить авторизацию многих платных хотспотов в отелях, и использовать wifi бесплатно, как описано здесь http://xgu.ru/wiki/DNS-tunneling и здесь http://theapplegeek.ru/archives/283

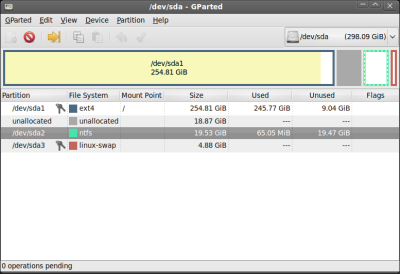

Linux: миграция с одного hdd на второй ext3 с увеличением объема

Пришлось на asus wl500gP мигрировать с SSD на 64Gb на USB-HDD 500Gb.

Как водится в интернетах была использована команда

dd if=/dev/sdb of=/dev/sdc

которая и сдублировала посекторно весь диск.

Фокус в том, что и сам диск 500ка стал виден как 64Гб 🙂 Гугление вокруг да около не возымело должного эффекта и решение простыми средствами (fdisk, parted) и resize2ext мне показалось стремным.

И вот был обнаружен gparted, который по факту оказался ничем иным как свободной версией известного PQMagic, по крайней мере по функционалу точно такой же.

Легким движением мышки и диск из 64 превратился обратно в 500 и нужная партиция была раздвинута на нужный полный размер.

Кстати, gparted являет собой загрузочный ISO, который вполне хорошо отработал в VMWare Fusion под Mac.

Mac OS X transparent squid ipfw bugfix

Сам прозрачный прокси включается проще простого, в squid.conf добавляем:

http_port 3128 transparent

и в ipfw добавляем следующее правило заворачивающее с 80го порта на внутренний:

ipfw add 1050 fwd 127.0.0.1:3128 tcp from 192.168.1.0/24 to not 192.168.1.0/24 80

Однако, оказалось, на 10.6 не работает ipfw fwd правило для прозрачного прокси.

Непродолжительное гугление помогло выявить вот такой багфикс:

sudo sysctl -w net.inet.ip.scopedroute = 0

или еще лучше прописать в /etc/sysctl.conf

net.inet.ip.scopedroute = 0 и перезагрузить сервер.

Commandlinefu : домашняя страница юниксоида

Порой бывает комментарий ценнее самой статьи, так, например, на просторах Хабра был найден линк на прекрасный сайт:

http://www.commandlinefu.com/commands/browse

Из прекрасного: если вы забыли набрать sudo перед выполнением команды, не беда, выполните sudo !!

и вместо !! подставится предыдущая строка.

Или вот, например, закрыли вам весь доступ фаерволами, из сервисов один DNS остался, так вот, можете вполне воспользоваться википедией

dig +short txt

где

iTerm2 для Mac

По наводке г-на Бобука из твиттера была выужена ссылка на iTerm2 в alpha (хотя по-моему можно уже даже из беты переводить в релиз кандидат).

Вкратце, iTerm2 является наследником iTerm, который, по-видимому, перестал бурно развиваться. В общем, iTerm2 подхватил выпавшее из рук iTerm знамя лучшего софта для доступа к терминалам.

Вкратце, iTerm2 является наследником iTerm, который, по-видимому, перестал бурно развиваться. В общем, iTerm2 подхватил выпавшее из рук iTerm знамя лучшего софта для доступа к терминалам.

Из фич iTerm2 особо хочется отметить:

- очень удобная навигация по закладкам (у меня более 19 хостов) с поддержкой тегов. Это очень удобно, когда можно протегировать девайсы определенной организации, по типу (cisco, freebsd, linux)

- split screen режим

- потрясающая скорость работы

- автокомплит

- поддержка табов

- правильно видный курсор

- поддержка Growl

и многое другое

люто рекомендуется к использованию.

Хозяйке FreeBSD на заметку: переворачивание логов exim

Данный совсем простой метод подходит не только для логов exim, но и любых других логов, которые необходимо переворачивать либо по размеру, либо по расписанию.

данные две строки

/var/log/exim/mainlog mailnull:mailnull 640 7 * @T00 JN

/var/log/exim/rejectlog mailnull:mailnull 640 7 * @T00 JN

Лайфхак в shell: быстрое перемещение по каталогам

UPD: добавлено видео процесса.

Для тех, кто способен пальцами гвозди гнуть, а именно, яростных программеров и юниксовых сисадминов будет небезынтересным эффективный способ передвижения по каталогам. Не открою большой тайны, если скажу, что наиболее популярным каталогом при работе с FreeBSD у меня является /usr/local/etc/. Это значит я наберу cd /u tab /l tab /e tab [enter], а именно 13 нажатий клавиш .

А можно быстрее? Оказывается можно!

Небольшой скрипт, который мы можем взять с github, и без труда проинсталлировать в системе, и вуаля.

Автоматически фиксируются те каталоги, куда вы чаще всего заходите и становятся доступными по шорткату «j».

В моем примере я всего лишь набрал «j u enter» и сразу оказался в нужном каталоге! С командой j также вполне себе работает автокомплит.

Исходники: http://wiki.github.com/joelthelion/autojump/

Под Mac ставится одной строкой: brew install autojump (если у вас установлен brew)

Enjoy.

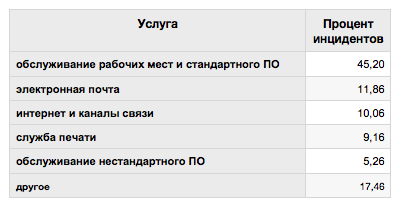

Что чаще всего ломается у пользователей?

Пытливый читатель, вероятно, догадался о том, чем занимается автор в свободное от отдыха время, так вот,

интересную статистику на днях снял с тикетовки,

статистика отражает в процентном соотношении количество инцидентов по той или иной услуге и является четырехмесячным срезом.

Так что, вопреки мнению, что чаще всего у пользователей возникают проблемы с печатью не совсем верны 🙂

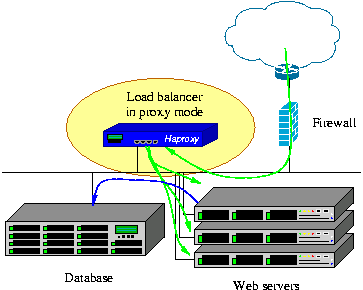

high availability http load balancer

На просторах интернетов был найден software http load balancer для распределения нагрузки на web-front.

По многообещающим страницам сайта можно предположить, что модуль способен выдержать распределение http запросов с нагрузкой в десятки тысяч запросов в секунду.

- Linux 2.4 on x86, x86_64, Alpha, SPARC, MIPS, PARISC

- Linux 2.6 on x86, x86_64, ARM (ixp425), PPC64

- Solaris 8/9 on UltraSPARC 2 and 3

- Solaris 10 on Opteron and UltraSPARC

- FreeBSD 4.10 — 6.2 on x86

- OpenBSD 3.1 to -current on i386, amd64, macppc, alpha, sparc64 and VAX (check the ports)

Впечатляющих результатов достиг Chris Knight:

200 Terabytes Served in 81 Days = 2.47TB per day!

Управление Active Directory: групповые операции над аттрибутами

Для тех, кто любит и умеет готовить AD не секрет, что работа со свойствами пользователей в больших количествах занятие трудоемкое.

Какие-то свойства профиля можно задать групповой операцией, а какие-то нет.

Нелегкий труд ADмина призвана облегчить сия утилита.

Вопрос про отказоустойчивость сервисов, например, FTP

интересный вопрос мне задали сегодня

вот есть публичный FTP, скажем даже два FTP сервера на разных площадках хостинг-провайдера.

Как организовать доступность сервиса в случае падения одного из серверов?

DNS? А вообще бывает такой «пингующий» DNS, который будет исключать IP сервиса из резолва, если тот не «живой»?

Нагуглил, меж тем, вот такой девайс

за $10 000.

Но с поправкой на нашу суровую реальность смотрим на более бюджетные вещи 🙂

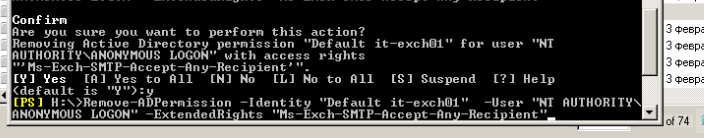

открыть/закрыть open relay Exchange 2007

было дело, открыл однажды open relay на Exchange для внутренних нужд,

и вот на днях этот сервер стал публичным, а open relay, о ужас, остался!

Закрыть его было делом таким же непростым как и открыть, поэтому записываю, дабы не забыть:

[

]2

]2

UPDATE:

хозяйке на заметку: лучший сервис тестирования почтового сервера на предмет корректной настройки DNS/SMTP и наличия в спамлистах.

Хозяйке на заметку: корректная настройка DNS записей для сервера jabber

Сталкивались ли вы с проблемами отправки сообщений [Jabber с Google Hosted services](http://googletalk.blogspot.com/2006/01/xmpp-federation.html) на аккаунт вне вашего домена?

Если вы хотите, что бы ваш jabber сервер был доступен для общения и с другими доменами интернета (что называется «федерация»), будьте добры настроить DNS записи для вашего домена, как показано на примере ниже:

_xmpp-client._tcp 900 IN SRV 5 0 5222 jabber.example.com.

_xmpp-server._tcp 900 IN SRV 5 0 5269 jabber.example.com.

_jabber._tcp 900 IN SRV 5 0 5269 jabber.example.com.

Если вы используете службы google hosted для вашего домена, что бы корректно общаться со всеми в google talk (jabber) вам необходимо прописать следующие настройки:

_xmpp-server._tcp. IN SRV 5 0 5269 xmpp-server.l.google.com.

_xmpp-server._tcp. IN SRV 20 0 5269 xmpp-server1.l.google.com.

_xmpp-server._tcp. IN SRV 20 0 5269 xmpp-server2.l.google.com.

_xmpp-server._tcp. IN SRV 20 0 5269 xmpp-server3.l.google.com.

_xmpp-server._tcp. IN SRV 20 0 5269 xmpp-server4.l.google.com.

_jabber._tcp. IN SRV 5 0 5269 xmpp-server.l.google.com.

_jabber._tcp. IN SRV 20 0 5269 xmpp-server1.l.google.com.

_jabber._tcp. IN SRV 20 0 5269 xmpp-server2.l.google.com.

_jabber._tcp. IN SRV 20 0 5269 xmpp-server3.l.google.com.

_jabber._tcp. IN SRV 20 0 5269 xmpp-server4.l.google.com.

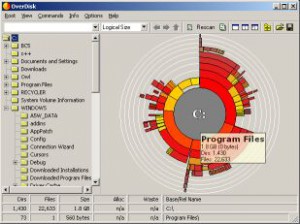

наглядный анализатор использования диска Overdisk

Была недавно замечена в работе удивительно полезная утилита Overdisk, которая весьма наглядно, круговыми диаграммами отобразит, что именно занимает дисковое пространство на сервере.

Была недавно замечена в работе удивительно полезная утилита Overdisk, которая весьма наглядно, круговыми диаграммами отобразит, что именно занимает дисковое пространство на сервере.

А может это видеоархив в .doc? Или mp3 запрятал пользователь промеж файлов 1Ски?

Все это поможет выявить freeware (!) программа Overdisk

mod_security2 или как обезопасить свой хостинг от злодеев?

В случае, если вы предоставляете услуги хостинга вам будет небесполезно знать, как быть, если сайты содержат старые версии публичных движков Joomla, ShopScript, WordPress, etc и периодически подвергаются взломам.

В таких случаях править код и обновлять версии клиентского ПО самостоятельно вы не будете по понятным причинам, да и не всегда у клиента есть возможность найти программера/фрилансера готового выполнить обновление работающего и приносящего доход, хотя и старого интернет-магазина или форума.

Может быть есть простой способ запретить обычные SQL инъекции, directory traversing и остальные распространенные методы взлома? Оказывается, такой способ есть и предоставляет его модуль apache под названием [mod_security](http://www.modsecurity.org/).

При помощи определенного набора правил, примерно как у Spamassassin, происходит тестирование вызываемого URL на предмет конструкций ../../../ и отправка в POST данных вида ‘ or 1=1

Для FreeBSD ставится довольно просто:

portinstall mod_security2

Для того, что бы довести функционирование этого модуля до ума прийдется потратить пару дней на изучение логов работы модуля и отключение ложных срабатываний (кои случаются) и обучению новым трюкам, что, в конечном счете, даст вам возможность спать спокойнее. На производительности сервера этот модуль отражается несущественно.

Отключать модуль для определенного сайта можно в секции vhosts указав

SecRuleEngine off

Применение данного средства является хорошим «пугалом», но не есть панацея. Обновляйте ваши движки чаще, и закрывайте дыры в безопасности. И да прибудет с вами сила.

Пример логов:

[04/Jan/2010:09:15:52 +0200] [www.xxxxxxxx.com.ua/sid#28efbb60][rid#29a56058][/_vti_bin/owssvr.dll][1] Access denied with code 500 (phase 2). Pattern match «.(?:c(?:o(?:nf(?:ig)?|m)|s(?:proj|r)?|dx|er|fg|md)|p(?:rinter|ass|db|ol|wd)|v(?:b(?:proj|s)?|sdisco)|a(?:s(?:ax?|cx)|xd) |d(?:bf?|at|ll|os)|i(?:d[acq]|n[ci])|ba(?:[kt]|ckup)|res(?:ources|x)|s(?:h?tm|ql|ys)|l(?:icx|nk|og)|\w{0,5}~|webinfo|ht[rw ]|xs[dx]| …» at REQUEST_BASENAME. [file «/usr/local/etc/apache22/Includes/mod_security2/modsecurity_crs_30_http_policy.conf»] [line «94»] [id «960035»] [msg «URL file extension is restricted by policy»] [severity «CRITICAL»] [tag «POLICY/EXT_RESTRICTED»]

apachetop

Набрел на забавную утилиту apachetop

Вот такой простенький, порой, бывает нужен анализатор состояния апача, вдруг атакует кто?

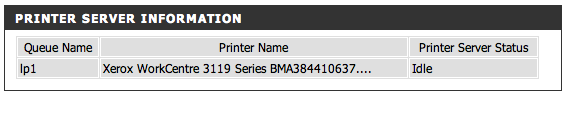

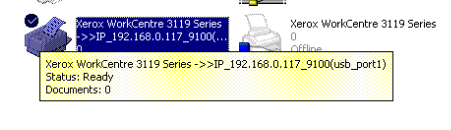

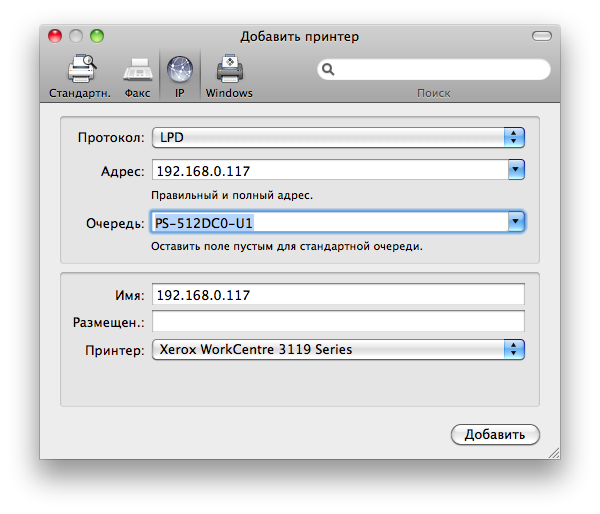

D-Link DIR-320 и сетевая печать

Заметку побудило написать мое удивление при настройке печати через D-Link DIR-320, а именно несвойственная такого класса устройствам безгеморройность в настройке.

Для того что бы наш Xerox 3119 корректно распознался коробочкой пришлось обновить прошивку с 1.00 до 1.10, и после этого, о чудо, принтер был роутером обнаружен и автоматически настроен.

Затем, как водится, хотел добавить через network printer port с указанием IP и порта 9100, но дай-ка, думаю, посмотрю что за визард такой в админке d-link. Запускаю, появляется страница printer wizard, княпаю next,next и … загружается PrinterConfig.exe.

Запускаю, получаю сообщение о том, что принтер корректно установлен в система с нужным драйвером!

Настройка под Mac также не составила никаких проблем:

Вот и сказочке конец, а кто DIR-320 купил, тот молодец 🙂

Ошибка при установке на FreeBSD zabbix 1.8

![]() Если при установке zabbix 1.8 на FreeBSD вы получаете сообщения вида:

Если при установке zabbix 1.8 на FreeBSD вы получаете сообщения вида:

60622:20091223:144406.024 Can’t allocate shared memory of size 8388608 [Cannot allocate memory]

60622:20091223:144406.024 Can’t allocate shared memory for configuration cache.

знайте, все дело в системных настройках sysctl.conf

в порядке тестирования пропишите

sysctl kern.ipc.semmni=128

sysctl kern.ipc.semmns=32000

sysctl kern.ipc.semmax=32000

sysctl kern.ipc.semmsl=250

sysctl kern.ipc.shmmni=4096

sysctl kern.ipc.shmmax=2147483648

sysctl kern.ipc.shmall=2097152

или сразу в /etc/sysctl.conf, тогда потребуется перезагрузка

kern.ipc.semmni=128

kern.ipc.semmns=32000

kern.ipc.semmax=32000

kern.ipc.semmsl=250

kern.ipc.shmmni=4096

kern.ipc.shmmax=2147483648

kern.ipc.shmall=2097152

проблема должна рассосаться

про VMWare ESXi

В этом посте я постарался собрать свои и чужие заметки по работе с ESXi, так как сама идея виртуализации довольно интересна.

Алексей Перестюк — боевой товарищ, с которым отучились в киевском физмате УФМЛКУ, правильное дело делает двигая в массы технологии виртуализации и железо от Onix.

Здесь его вебинар по VMWare ESXi

Подборка моих заметок о vmware с nexus.org.ua

Виртуализация средствами VMWare

Способ миграции сервера из виртуалки на физику и обратно

(updated) VMWare сервер, контроллер домена и проблемы с синхронизацией по времени

Если VMWare образы систем очень ТОРМОЗЯТ

Ставил в production VMWare сервер

Установка ESX на Proliant ML110 G5

и на закуску практический опыт, мой подкаст совместно с brj:

- Виртуализация средствами VMWare ESX 3.5i, опыт эксплуатации.

- снижение Total Cost of Ownership

- оборудование для виртуализации

- Windows Home Server

- Novell OES

Самый правильный скрипт очистки обменника

Не секрет, что практически у каждой организации есть специальная расшаренная папка для обмена, чаще называемая «файлопомойкой».

Есть ли хороший способ уборки мусора? Что бы кто-то приезжал на мусоровозе и увозил каждый вечер кучи ненужных файлов подальше от хранилища?

Оказывается есть!

Раньше я пользовался простым, как канализационный люк, способом «убить все по расписанию в 00:00» и после пары-тройки случаев потерянных каталогов и файлов пользователи приучивались к долгосрочному хранению в обменнике с осторожностью.

На просторах хабра был выужен гораздо более гуманный и удачный способ очистки Exchange, принципы работы которого я опишу ниже:

-

запускаясь каждый вечер скрипт перекладывает файлы и папки с датой модификации -7 дней (неделю назад) в каталог _deletion_queue_.

-

скрипт удаляет из _deletion_queue_ каталоги и файлы старше 10 дней.

-

можно создать каталог с именем dont_delete, который не будет очищаться совсем.

Итак, виновник поста: clear_exchange_v2s.vbs

Спасибо автору, Константину Тимохину ([email protected])